加密礼品卡平台Bitrefill安全事件分析及被盗资金流向追踪

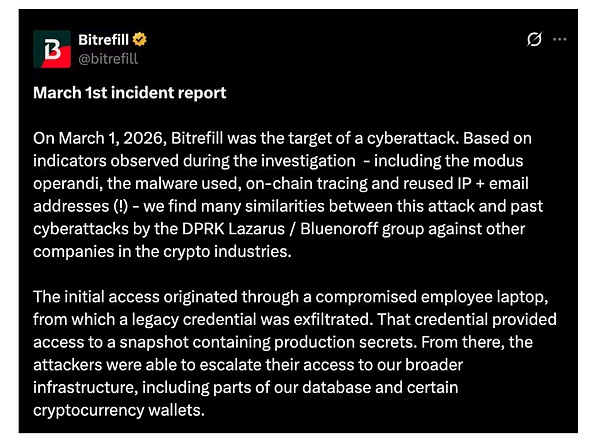

3月17日,Bitrefill正式披露了一次发生在3月1日的网络攻击,此次攻击手法与过往Lazarus Group / BlueNoroff针对其他加密资产行业公司的网络攻击有诸多相似之处。Beosin安全团队结合收集的威胁情报及Bitrefill公开的信息,对本次事件进行了攻击手法与资金追踪分析,并将结果分享如下:

攻击手法分析

据Bitrefill披露,本次攻击最初是通过入侵一名员工的笔记本电脑并从中窃取了旧版凭证,

钱包的访问权限:批量导出了 18,500 条订单数据,含用户邮箱、加密地址、IP;并伪造采购消耗礼品卡库存。

https://x.com/bitrefill/status/2033931580352221656

被盗资金追踪

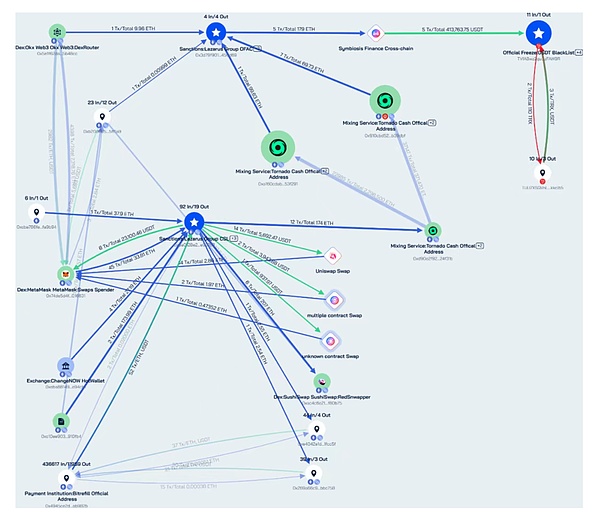

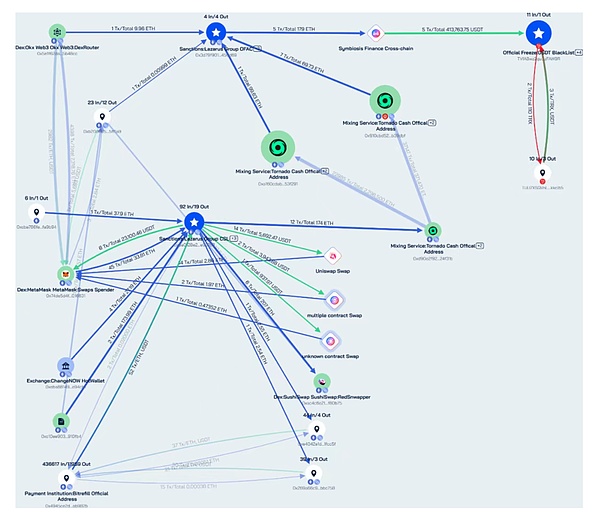

结合威胁情报和链上交易数据,Beosin通过旗下区块链链上调查与追踪平台Beosin Trace对Bitrefill相关损失资金进行了详尽的资金追踪,并将结果分享如下:

目前,Beosin锁定了3个疑似 Bitrefill 黑客事件的地址:

0x5a0128e21cb8dc515ab8c4e5079b1f0444e92763

0x3d79f9012a13fe7948daaee3b8e9118371450d69

TVfA8wz2quUvRvhqs8VtnCeMyV2VzFAW9R

其资金流向如下图所示:

被盗资金流向分析图 by Beosin Trace

其中地址0x5a0128e21cb8dc515ab8c4e5079b1f0444e92763将174 ETH转入了Tornado Cash中。针对Tornado Cash这类混币协议的资金追踪难度,Beosin依托多起混币洗钱案件的溯源经验,通过对全量充值、提取数据的持续监测,从交易时序、金额特征、行为模式等多维度关联分析,使用自研智能追踪算法实现了对本次混币资金链路的穿透,锁定了其出金地址:0x3d79f9012a13fe7948daaee3b8e9118371450d69。

随后该地址通过兑币跨链从ETH链跨到TRON链,并将179 ETH兑换为413,763.75 USDT。目前该地址TVfA8wz2quUvRvhqs8VtnCeMyV2VzFAW9R共有575,212.91 USDT沉淀。

以上地址均已被Beosin KYT标记为高风险地址,以地址为例:

Beosin KYT

声明:本文由入驻金色财经的作者撰写,观点仅代表作者本人,绝不代表金色财经赞同其观点或证实其描述。

提示:投资有风险,入市须谨慎。本资讯不作为投资理财建议。

24小时热文

华尔街为何上链

华尔街为何上链登链社区

SBF:一半是绝世大骗子 一半是天才投资人

SBF:一半是绝世大骗子 一半是天才投资人哔哔News

霍尔木兹没有封锁 但美元正在被绕开

霍尔木兹没有封锁 但美元正在被绕开树图区块链

AI 购物和支付 人类还没做好准备

AI 购物和支付 人类还没做好准备刘红林律师

消失在「影子托管」里的 2 美元:记一场不得不警惕的 AI 越界事故

消失在「影子托管」里的 2 美元:记一场不得不警惕的 AI 越界事故Cobo Global

金色Web3.0日报 | 法国总统马克龙将出席比特币与加密会议

金色Web3.0日报 | 法国总统马克龙将出席比特币与加密会议金色财经 善欧巴

房利美宣布 BTC可以直接抵押买房了

房利美宣布 BTC可以直接抵押买房了C Labs 加密观察

- 寻求报道

金色财经APPiOS & Android

金色财经APPiOS & Android- 加入社群

Telegram - 意见反馈

- 返回顶部

- 返回底部