Drift $2.85亿被劫12分钟背后:一个AI原生安全时代的到来

编者按:代码无懈可击,但人全军覆没。Drift事件揭示了DeF安全的最后战场。我看到了一个AI原生安全时代的到来,AI审计不是选项,是必须。

日期

2026年4月2日

地点

Palo Alto · Blue Bottle Coffee

协议

Drift Protocol (Solana)

报告来源

fenz AI Security

Drift $2.85亿 被劫后 ——

2026年4月2日早上,University Ave 依然表面宁静,背后暗流涌动。

硅谷Alan Walker,投资OG,同时也是一位深度思考者,与 Kai(前 Anthropic 安全负责人,现独立顾问),Dr. R(fenz AI 创始人 & CEO,AI Native 安全审计)在第一时间对此进行了研究。

三个人在 Palo Alto 的 Zombie Coffee,上午八点,三杯咖啡,两个小时。

以下是对话整理。

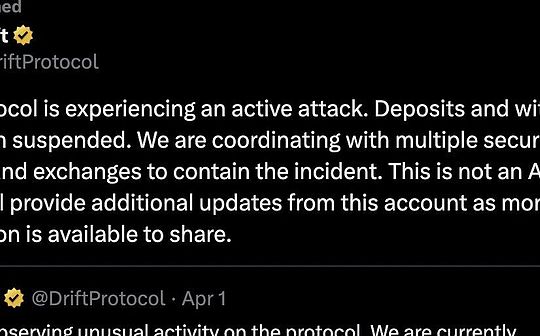

一、昨晚刷屏的 $2.85亿,到底发生了什么

Alan Walker:

昨天 April Fools' Day,我以为 Drift 在开玩笑。

直到看到链上数据 —— 12 分钟,31 笔交易,$285M 没了。

Drift 官方还在 X 上说 "This is not an April Fools joke"。

我当时手里有他们的 LP 头寸,直接蒸发了一半。

Dr. R,你们 fenz AI 出了事件报告,从第一性原理说 ——

这次到底是什么性质的攻击?

Dr.R · Fenz AI:

Alan,我们团队从昨天下午链上数据出现异常就开始追踪了,今天凌晨完成了完整报告。

结论非常清晰:

这不是一次代码漏洞攻击,一行代码都没有被利用。

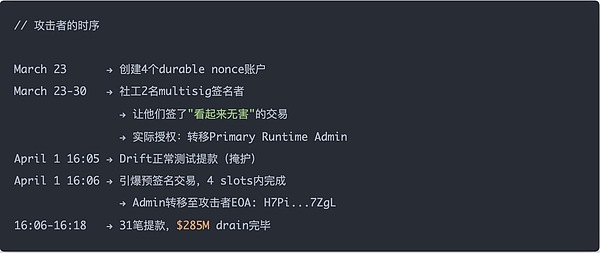

攻击者的路径是 ——

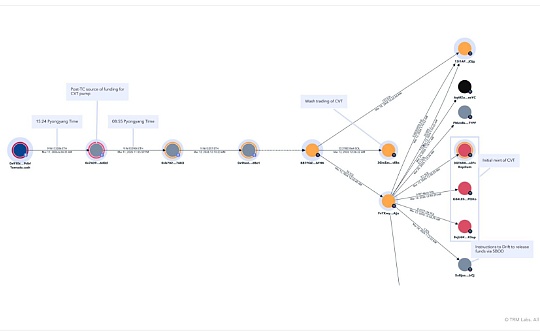

先花三周时间伪造了一个叫 CVT (CarbonVote Token) 的假资产,配合Raydium 做了 500 美金的流动性池,靠 wash trading 骗过了预言机;

然后通过社会工程学获得了 multisig 中2个签名者的预签名交易;

最后利用Solana的 Durable Nonce 机制 —— 把这些签名"冷藏"起来,在April 1号 16:05 UTC精准引爆。

整个准备期 9 天,执行 12 分钟。

Fenz AI 核心判断:这是一次治理控制面(governance control plane)的系统性崩溃,而非智能合约漏洞。

Trail of Bits 和 ClawSecure 两轮审计都过了,但他们审的是代码逻辑 —— 攻击者从来没碰代码。

Kai · 前 ANTHROPIC 安全:

Dr. R 说的 Durable Nonce 这个点非常关键。

在 Anthropic 做安全的时候,我们内部有一个框架叫 "authorization surface vs execution surface" —— 授权面 和 执行面。

传统审计全在审执行面,就是代码跑起来会不会出 bug。

但这次攻击是在授权面完成的 —— 攻击者拿到了合法的签名授权,执行面看起来完全正常。

链上监控系统看到的是两笔"合规"的 multisig 交易,什么都不会报警。

二、2/5 Multisig:一个用500美元撬动5.5亿的杠杆

Alan Walker:

我做投资 DD 的时候,这个协议的安全评级一直是 pass 的 —— Trail of Bits, ClawSecure,都是顶级机构。

但现在回看,2/5 multisig 管着 $550M TVL,这个配置在设计上就是错的吗?

Dr.R · Fenz AI:

从第一性原理出发 —— 安全阈值的设计必须对应攻击成本。

一个 2/5 multisig 意味着你只需要攻破 2 个人,就可以控制整个协议。

攻破2个人的成本是多少?

不是$285M,可能只是几个月的社工加一些定向钓鱼。

这个不对等本身就是系统性风险。

行业最佳实践是 4/7,加上 24-48小时timelock —— 哪怕攻击者拿到签名,链上执行前社区还有时间窗口发现异常、冻结资产。

但 Drift 的 multisig 迁移后,timelock = 0。签名提交,立即执行。

Kai · 前 ANTHROPIC 安全:

更反常的是那次 multisig 迁移本身。

3月27号,Drift 把 Security Council 换成了一个新的 2/5 配置 ——

5个签名者里有4个是全新地址,只留了1个历史签名者。

对于一个运营了多年、管理超过 5 亿美金的协议来说,这个信号极其异常。

我在 Anthropic 负责安全的时候,任何关键权限的迁移都需要独立安全团队全程审计,而且必须有 Community disclosure 窗口。

DeFi 这边大家对 "governance change" 太习以为常了,反而对最危险的操作完全脱敏。

Fenz AI报告指出:无法排除内部协助的可能性。

迁移发生后仅 5 天即发生攻击 —— 这个时间窗口需要被认真对待。

三、Durable Nonce:Solana的 "时间炸弹" 机制

Alan Walker:

我对 Durable Nonce 不熟 —— 能不能用最简单的语言解释它是怎么变成武器的?

Dr.R · Fenz AI:

类比来说:正常的 Solana 交易就像一张支票 ——

上面写了"今天",过了有效期就作废。

Durable Nonce 就像一张 没有到期日的签名授权 —— 你可以今天签好,一个月后再去银行提现。

攻击者做的是:

签名行为发生在 9 天前,但链上没有任何可见异常。

这就是为什么实时监控系统完全失效 —— 授权在链下完成了,执行面是干净的。

Kai · 前 ANTHROPIC 安全:

这个机制在 AI 安全领域有个对应概念叫 "deferred authorization attack" ——

授权的时间点和执行的时间点被刻意分离,让所有的监控系统都在错误的时间点上检测。

我在 Anthropic 的时候,我们设计任何涉及高权限操作的系统,都要求授权链必须是 连续可验证 的 ——

每一步授权必须在接近执行时发生,不能提前冷存。

DeFi 的 Durable Nonce 对于普通用户是有用的功能,但用在 admin 权限路径上,就变成了一个 结构性漏洞。

四、传统审计的死角:代码通了,人被攻破了

Alan Walker:

这是让我最崩溃的地方 —— Drift 不是没做审计,Trail of Bits 是顶级的,ClawSecure 今年2月刚审完,全都过了。

那 审计到底审了什么?有什么用?

Dr.R · Fenz AI:

这是整个行业最大的认知误区。

传统代码审计的范围是:

智能合约逻辑是否符合预期、是否存在可被利用的代码漏洞。

这些审计机构非常专业,他们做的事情没有错 —— 在他们的审计范围内,Drift 确实是安全的。

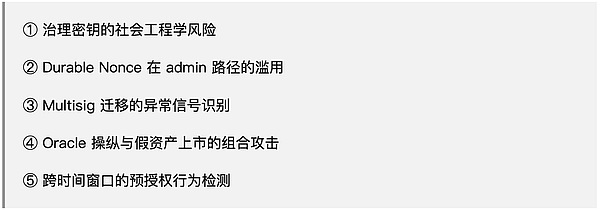

但这次攻击发生的层面,不在任何传统审计的 scope 里:

这些都是 攻击面(attack surface)分析,不是代码审计。

Chaos Labs 的 Omer Goldberg 说的那句话很精准:"The attacker had god-like control."

但 god-like control 不是来自代码漏洞,是来自admin key的权限范围设计本身 ——

市场创建、预言机分配、风险参数、提款上限、熔断器,全部在一把钥匙里。

这本身就是一个灾难性的架构决策。

Kai · 前 ANTHROPIC 安全:

我用 Anthropic 的经历来类比 —— 在AI系统安全里,我们区分两层:

"model-level safety" 和 "system-level safety"。

Model-level 是模型本身不输出有害内容;System-level 是整个部署架构、API 权限、访问控制不被绕过。

如果你只做 model-level safety,攻击者会直接去攻击 system 层。

DeFi 也一样:代码审计是 model-level,治理架构安全是 system-level。

现在整个行业在system-level几乎是裸奔的。

五、AI Native审计:不是更快的代码扫描,是新的安全范式

Alan Walker:

OK,那 fenz AI 说 AI 原生审计,具体是什么意思?

不是把 LLM 接上去跑一遍代码就叫 AI 审计吧?

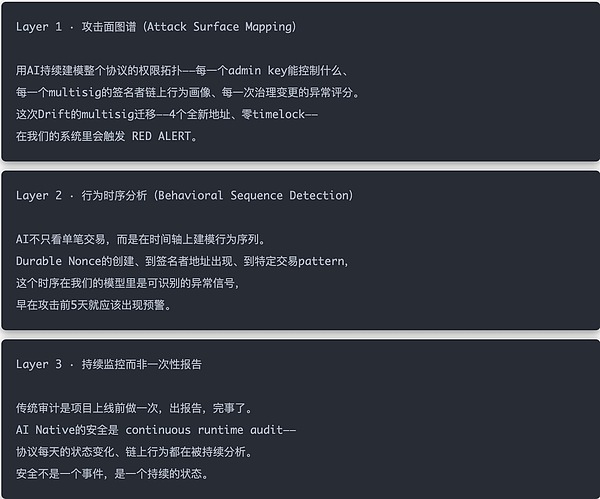

Dr.R · Fenz AI:

对,这个问题很关键。

市面上很多 "AI审计" 就是把 GPT 接上 Solidity 代码让它找 bug ——

那只是一个比 grep 更贵的工具,本质还是在审代码。

我们在 fenz AI 做的是完全不同的东西,可以分三个层次来解释:

Kai · 前 ANTHROPIC 安全:

Dr. R 说的 Layer 2 让我想到一个 Anthropic 内部用过的概念 ——

"anomaly chain detection"。

单个行为看起来无害,但把5个行为串起来看,就是一个完整的攻击意图。

这正是AI相对于人工审计最核心的优势:

人可以审代码,但人没有办法持续跟踪一个协议几十万笔交易里的行为序列异常。AI可以。

这不是速度的提升,是认知范围的扩展。

六、北朝鲜的影子:当国家级攻击者进入DeFi

Alan Walker:

报告里提到了 DPRK 归因,Elliptic 说这符合朝鲜黑客的特征。

这个判断可信吗?

如果是国家级攻击者,那整个行业的威胁模型就需要重写了。

Dr.R · Fenz AI:

Elliptic 的 DPRK 归因有几个关键特征支撑:

预谋性的钱包分层staging、跨链洗钱的特定模式、以及网络层面的信号。

我们在报告里也提到,Ledger 的 CTO 指出这个 modus operandi 和2025年的 Bybit $1.4B hack 高度一致。

那次已经被确认为 DPRK 的Lazarus Group 所为。

如果确认,这将是 Elliptic 在 2026 年追踪到的第 18 次 DPRK链上操作。

威胁模型的根本变化:你的对手不再是一个匿名黑客,而是一个有国家资源支持、有耐心做 9 天准备、有能力同时操作社工+链上+跨链洗钱的 APT组织。传统的"代码没漏洞就安全"的心智模型,在这个威胁等级面前是完全失效的。

Kai · 前 ANTHROPIC 安全:

在Anthropic,我们的威胁建模里有一个等级叫 "nation-state level adversary" ——

就是 假设你的攻击者有国家级别的资源和耐心。

在 AI 安全领域,这个威胁等级对应的是:

他们不会正面攻击系统,他们会找你的供应链、找你的人、找你的流程里最脆弱的那个点。

Drift 这次的攻击路径 —— 从社工 multisig 签名者到 Durable Nonce 冷存——

这就是 nation-state 级别的耐心和系统性。

DeFi 行业需要意识到,你们现在已经进入了这个威胁等级的视野,因为钱足够多、防御足够弱。

七、Circle 的 $230M 沉默:中心化基础设施的道德困境

Alan Walker:

还有一个让社区炸锅的事情 ——

ZachXBT 说超过 $230M 的 USDC 通过 Circle 的 CCTP 桥转到了以太坊,Circle 没有冻结。

但Circle最近还刚冻结了 16 个不相关的企业钱包。这个对比太刺眼了。

Dr.R · Fenz AI:

这是这次事件里最值得深思的部分之一。

技术上 Circle 是有能力在 6 小时窗口内冻结这些 USDC 的 ——

他们有 precedent,他们有工具。但他们选择了不行动,或者行动太慢。

这触碰了 DeFi 最根本的哲学悖论:

你依赖中心化的稳定币作为DeFi的血液,但当事情出错的时候,你能不能要求这个中心化主体去行使权力来保护你?

如果 Circle 能冻结,那 USDC 就不是真正的"无许可"资产,它是有开关的。

如果Circle不冻结,那$230M就消失了。这个两难困境没有好的答案 ——

但它揭示了现在DeFi架构里最脆弱的一层:

底层稳定币资产的中心化风险。

Kai · 前 ANTHROPIC 安全:

从系统架构的角度,这叫做 "trusted third party dependency" ——

你的去中心化系统里存在一个你必须信任的第三方,而这个第三方的行为不在你的控制或预期里。

AI 系统设计里有一个原则叫 "minimize trusted surface" ——

尽量减少你必须信任的外部实体的数量和权限范围。

DeFi 用 Circle USDC 作为核心稳定层,就是引入了一个巨大的 trusted surface,但行业从来没有认真讨论过这意味着什么。

这次 Drift 事件把这个问题强迫性地摆在了所有人面前。

八、终局:Keys > Code,AI审计不是选项,是必须

Alan Walker:

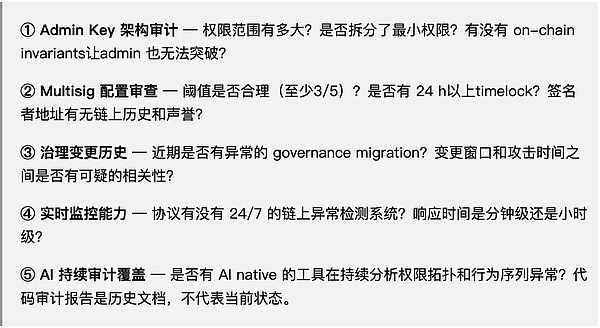

OK,作为一个 LP 和投资人,我以后做 DeFi 协议的安全 DD,checklist应该变成什么样?

传统的 "看一下有没有 Top-tier 审计机构的报告" 这个标准显然已经不够了。

Dr.R · Fenz AI:

投资人的安全 DD 新框架,至少要包含 五个维度:

fenz AI 正在做的,就是把这五个维度变成可量化的安全评分,实时更新,让投资人和协议用户有一个真正反映当前风险状态的安全仪表盘。

Kai · 前 ANTHROPIC 安全:

Drift 之后,我相信行业会有一段时间的反思,然后会有一些协议认真改进治理架构。

但我更担心的是 6 个月后,当这件事热度过了,又会有协议用 2/5 multisig+ 零 timelock 去管理下一个 $500M TVL。

安全文化的建立不是靠事故,是靠系统 —— 靠持续的监控、靠有约束力的标准、靠让不安全的架构在市场上付出代价。

AI审计在这里的角色不是替代人的判断,而是让 "安全状态" 变得可见、可量化、无法被假装。

Alan Walker:

Chaos Labs 的 Omer Goldberg 那句话,我想截图存下来:

Keys > Code. Governance > Audits.

今天聊完,我打算重新审一遍我 portfolio 里每个 DeFi 协议的 admin key架构。谢谢两位 ——

Kai, Dr. R,这是我今年听到的最值钱的一小时。

声明:本文由入驻金色财经的作者撰写,观点仅代表作者本人,绝不代表金色财经赞同其观点或证实其描述。

提示:投资有风险,入市须谨慎。本资讯不作为投资理财建议。

24小时热文

稳定币发行市场:四大商业模式重塑市场格局

稳定币发行市场:四大商业模式重塑市场格局金色财经

与以太坊经济区重新融合

与以太坊经济区重新融合Block unicorn

高油价、私募信贷、AI泡沫 谁会是压垮美国经济的最后一根稻草?

高油价、私募信贷、AI泡沫 谁会是压垮美国经济的最后一根稻草?华尔街见闻Max

交易所BTC余额创新低 为下一个周期蓄力?

交易所BTC余额创新低 为下一个周期蓄力?区块链骑士

13年来最猛抛售 对冲基金正疯狂逃离美股

13年来最猛抛售 对冲基金正疯狂逃离美股比推BitpushNews

- 寻求报道

金色财经APPiOS & Android

金色财经APPiOS & Android- 加入社群

Telegram - 意见反馈

- 返回顶部

- 返回底部