47 起加密安全事件复盘:所有人都栽在同一个人为漏洞

撰文:Vladimir S.

编译:Saoirse,Foresight News

只有把安全当作持续可量化成本,而非一次性勾选任务,才能活下来。

2026 年前三个月,我做了一件加密圈大多数人都不愿做的事:通读了今年所有重大安全事件的事后复盘、链上取证报告,以及泄露的 Discord 聊天记录。一共 47 起事件,超过 38 亿美元资产不翼而飞。但这些案件里,没有一起是所谓「天才级零日智能合约漏洞攻击」。

每一次,资金都是从正门被转走的 —— 因为是人为把大门打开的。

所有人都在怪代码,而我要怪的是人。下面是来自 47 起案例的铁证……

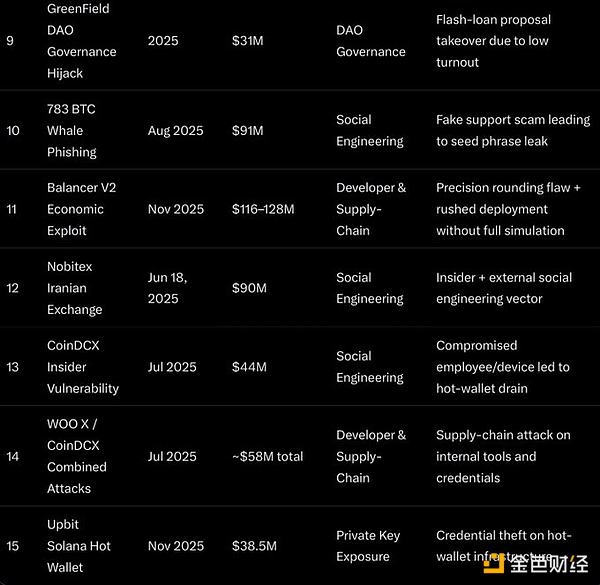

我按失守类型做了归类,规律一目了然。没有废话,只有残酷的真相:

其余 32 起事件概览

社会工程学攻击(新增 13 起):合计约 6.2 亿美元,主要是巨鲸钓鱼、深度伪造语音诈骗、Telegram「官方开发支持」骗局,平均每起损失 3500 万–4000 万美元。

开发者与供应链安全(新增 8 起):合计约 4.8 亿美元,包括 npm/PyPI 软件包植入后门、恶意 TestFlight 应用、开发者电脑被入侵等。

私钥与凭证泄露(新增 5 起):合计约 3.1 亿美元,包括助记词泄露、密钥存在云端、弱 2FA 被绕过等。

DAO 治理劫持与闪电贷攻击(新增 6 起):合计约 1.5 亿美元,利用代币加权投票漏洞、低投票率提案接管等方式作案。

针对特权人员的社会工程学攻击(19 起,损失超 12 亿美元)

这一类遥遥领先。攻击者根本不用破解算法,他们攻破的是人。

Drift Protocol(2026 年 4 月 1 日,2.85 亿美元):朝鲜黑客组织 UNC4736 花了六个月时间获取多签签名者和管理员的信任。伪造 LinkedIn 资料、虚假招聘、逐步渗透权限。他们伪造抵押品,拿到 5 分之 2 的多签许可后,几分钟内就掏空了金库。代码没被黑,是人被攻破了。

Coinbase 客服外包商受贿(2025 年 5 月,预估影响 4 亿美元):海外内部人员随意泄露用户账户数据。

783 枚比特币巨鲸钓鱼(2025 年 8 月,9100 万美元):受害者以为在和硬件钱包「官方客服」沟通,在加密聊天里交出了助记词。

开发者与供应链入侵(11 起,损失超 17 亿美元)

你所谓「安全」的钱包基础设施,安全程度只取决于开发者凌晨两点用的那台笔记本。

Bybit 冷钱包被盗(2025 年 2 月,15 亿美元):拉撒路集团入侵了一台 Safe{Wallet} 开发者设备,并用它批准了巨额转账。一台设备、一个人,直接崩盘。

Phemex 热钱包(2025 年 1 月,8500 万美元):定向钓鱼后,内部系统遭未授权访问。

私钥与凭证泄露(9 起,损失超 6.5 亿美元)

2026 年了,这种事还在发生。真的。

DMM Bitcoin(2024 年遗留取证案,3.05 亿美元):经典私钥泄露案,至今仍被分析师当作 2025–2026 年交易所被盗的范本。

DAO 治理劫持与闪电贷(8 起,损失超 2.2 亿美元)

低投票率 + 代币加权投票 = 只要有几百万流动性就能白捡钱。

GreenField DAO(2025 年,3100 万美元):单区块闪电贷治理攻击。

UPCX Protocol(2025 年,7000 万美元):典型提案接管攻击。

其余案件金额更小,但套路完全一致:低价买票、掏空金库、人间蒸发。

所有受害者无一例外,都犯了同一个致命错误:他们把人工审批当成了可靠的安全边界。

每一起案件里,都有一个人(或一小群人)的决策是最终关卡。没有技术强制校验、没有强制交易模拟、没有实时身份核验、没有时间延迟。只有一句:「相信我,我是签名者。」

这才是唯一的单点故障。不是代码,是环节里的人。

七层操作安全防护体系

我并非仅在理论上倡导这套方案,而是已将其实际运用于两个八位数规模资金池的安全防护工作中。下述完整体系,足以防范上述 47 起安全事件中的任何一起:

1、空气隔离设备 + MPC 多方签名

热设备上绝不存放助记词。使用硬件钱包或多方计算钱包,确保没有任何人能单独看到完整密钥。

空气隔离签名意味着最终签名在从未联网的硬件上完成。MPC 更进一步:密钥永远不会完整出现在同一个地方。密钥分片分布在多台设备 / 多人手中,只有达到阈值才能生成有效签名。热操作用 MPC,大额资金划转用空气隔离冷存储,并在 MPC 引擎内设置流速限制、白名单等规则,即便某一份分片泄露,系统仍会拦截。

2、跨地域分布式多签 + 高阈值

最低采用 3/5 模式,签名者分布在不同大洲、不同设备、不同时区。拒绝 2/3 这种「大家都互相认识」的脆弱设置。

即便攻击者社工拿下两名签名者,仍需要第三个不同时区、可能正在睡觉或离线的签名者。每季度轮换签名人,强制使用硬件密钥,永远不要用 2/3。

3、强制交易模拟与预览

每一次签名都必须在沙箱中完整预演,清晰展示链上会发生什么。禁止盲签。

若模拟结果与预期不完全一致,交易直接终止。

4、实时身份核验 + 挑战应答验证

大额交易必须进行实时视频通话,配合预共享密语或实时展示链上随机数。深度伪造在这里直接失效。

提前安排通话、录音留痕审计,可使用 Signal 等工具。

5、时间锁 + 延迟执行

超过 50 万美元的交易进入 48–72 小时时间锁队列,公开可查,并支持紧急暂停。

给团队留出异常响应时间,可阻止大量闪电贷治理攻击和仓促授权被盗。

6、自动化异常监控 + 紧急关停开关

对签名者异常行为、IP 变更、交易模式进行链上 + 链下告警。一键冻结整个金库。

设置一笔只需多签即可触发的交易,用于暂停金库或启动紧急恢复。

7、季度红队演练 + 失效开关

聘请白帽黑客对团队进行社工测试。若核心签名者失联 30 天,资产自动转入恢复多签地址。

红队演练能发现审计漏掉的人为漏洞,失效开关可应对「创始人带密钥跑路」等情况。

Drift 协议被黑事件:为何必须采用军用级操作安全体系

2026 年 4 月,朝鲜国家级黑客组织 UNC4736 花六个月伪造身份、虚假招聘、逐步获取 Drift 多签管理员信任,最终盗走 2.85 亿美元。他们没有攻破任何代码,他们攻破的是所有项目仍在依赖的「人为信任层」。

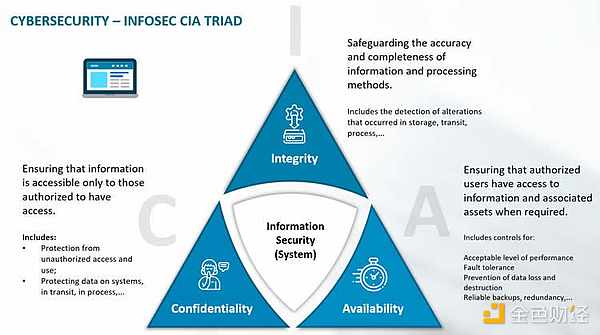

这一事件说明一个现实:一旦国家级势力盯上你的资金,民用级安全完全不够用。项目必须采用真正的军用级操作安全,基于「永不信任、始终验证」的零信任理念,通过保密性、完整性、可用性三大安全原则落地。

每一次关键操作都必须有航空级核查清单:强制模拟、实时核验、独立复核,并秉持「默认已被入侵」的思维模式。达不到这个标准,就是在等下一个国家级黑客从正门走进来。

为什么项目方有必要设立专职内部安全负责人

能活到 2026 年的项目,不只是花钱做审计,而是聘请了全职内部安全负责人,唯一职责就是内部操作安全与应急响应。

这不是兼职开发者,也不是团队顺带管管。这个人必须熟悉所有靠谱审计机构、链上追资团队、白帽应急小组,出事时知道第一时间该打给谁。

传统行业安全负责人多是前军警或特种部队出身,因为他们有应急肌肉记忆。加密行业也一样 —— 需要一个深耕链上世界、能凌晨三点协调多签冻结、同步通报安全机构的人。

没有这样一个核心责任人,再完美的七层体系,在真实压力下也会瞬间崩溃。

Resolv Labs 事件:只靠检测远远不够

2026 年 4 月初公开的 Resolv Labs 复盘,是 47 起里 11 起供应链与基础设施失守的典型案例。

攻击者利用外包人员遗留的 GitHub 权限进入系统,横向渗透云设施,篡改签名策略,铸造 8000 万未授权代币,盗走约 2500 万美元 ETH。

尽管实时监控已标记异常交易,但团队花了一个多小时才开始处置。

这就是为什么必须有专职安全负责人:他能一键拨通应急与取证团队电话,应急流程早已练到肌肉记忆。

为什么每个项目都需要漏洞赏金、持续审计与审计竞赛

聪明的团队把安全投入当作保险:平时看不见回报,出事时才救命。

「我们已经审计过一次」的心态,正是 47 个项目损失数十亿的根源。

必须做到:

维护公开且奖金充足的漏洞赏金计划(根据 TVL 最低 5 万–25 万美元);

每次更新上线前必审计;

每季度至少举办一次审计竞赛。

一次重大黑客事件可以直接毁掉项目。只有把安全当作持续可量化成本,而非一次性勾选任务,才能活下来。

个人安全建议

协议层面再强的七层防护,也挡不住你自己的电脑或手机成为短板。

Windows/Linux 设备:安装 Malwarebytes + 专业 EDR 终端防护;

iPhone:开启锁定模式,安装 iVerify 检测间谍软件与零点击漏洞;

Mac:建议使用 S1,新苹果芯片务必开启 FileVault,不用 AirPlay 则关闭,屏保设密码。

所有涉及密钥或签名的操作,使用专用「干净」MacBook:从不登 iCloud、不随便上网、每季度重装系统,不用时放在法拉第袋里。叠加企业级 DLP 数据防泄漏与轻量级 SIEM 日志告警。

可直接使用 Trail of Bits 的 OpSec 最小清单。

个人安全是最后一道防线。一旦攻击者摸到你这里,就没有暂停键。

核心观点

这套体系并非纸上谈兵。我已将其用于对抗当前顶尖黑客攻击的压力测试,验证切实有效。

智能合约的安全性逐年提升,但人的安全意识却并未同步进步。2026 年,如果你仍在运营协议、DAO 或大额个人钱包,却还在依赖「团队可信」「合约已审计」这类说辞,说明你的警惕性远远不够。

下一个遭遇攻击的,可能就是你。

声明:本文由入驻金色财经的作者撰写,观点仅代表作者本人,绝不代表金色财经赞同其观点或证实其描述。

提示:投资有风险,入市须谨慎。本资讯不作为投资理财建议。

24小时热文

美国加密货币立法再次“闯关”

美国加密货币立法再次“闯关”财经E法

香港稳定币迈出第一步 但真正竞争才开始

香港稳定币迈出第一步 但真正竞争才开始沙丘路的毛圈狮子

量子霸权前夜:谷歌说破解比特币只需要9分钟

量子霸权前夜:谷歌说破解比特币只需要9分钟白话区块链

比特币当前可能被低估的三大原因

比特币当前可能被低估的三大原因金色精选

美国的封锁或将彻底改写局势

美国的封锁或将彻底改写局势金色财经

AI算力产业链瓶颈传导的底层逻辑

AI算力产业链瓶颈传导的底层逻辑金色精选

- 寻求报道

金色财经APPiOS & Android

金色财经APPiOS & Android- 加入社群

Telegram - 意见反馈

- 返回顶部

- 返回底部